Odpowiadasz za zabezpieczanie prywatnych informacji przechowywanych na komputerze lub przesyłanych przez Internet. Ale co z twoimi danymi osobistymi, które znajdują się w rękach organizacji, którym zaufałeś?

Od IRS do lokalnej kwiaciarni twoje prywatne informacje są szeroko udostępniane. Każdego dnia pewna organizacja traci poufne dane o swoich klientach lub klientach - z powodu ataku hakerskiego lub (bardziej prawdopodobne) z utraty lub kradzieży komputera lub urządzenia pamięci masowej.

Oto trzy najnowsze przykłady z bazy danych o utracie danych Open Security Foundation:

- Niezadowolony pracownik kradnie numery ubezpieczenia społecznego, rachunki kart kredytowych i inne dane osobowe około 1200 klientów. Informacje są wykorzystywane do tworzenia fałszywych kont bezrobotnych, oszukając Departament Pracy, Licencjonowania i Regulacji w Maryland do 170 000 USD.

- Laptop wykradziony z firmy zarządzającej nieruchomościami w Vermont zawiera pewne numery SSN i inne prywatne dane o rezydentach, zgodnie z informacją, którą firma wysłała do zainteresowanych klientów (pdf).

- Usługi podatkowe są eksmitowane z ich biura w San Francisco i zostawiają pudełko starych deklaracji podatkowych przed drzwiami wejściowymi.

Innym przydatnym źródłem informacji o niedawnych naruszeniach danych jest Privacy Rights Clearinghouse Chronologia danych naruszeń, która wymienia przypadki sięgające 2005 roku organizacji tracących poufne dane.

Jak skuteczne są przepisy dotyczące powiadomień o naruszeniach?

Zgodnie z Ustawą Narodowej Konferencji Państwowej Ustawy o naruszeniu bezpieczeństwa z 2011 r. 46 państw wymaga obecnie od organizacji wysyłania powiadomień osobom, których prywatne dane zostały naruszone z powodu naruszeń mających wpływ na minimalną liczbę osób (zwykle 500). Informacje, które kwalifikują się jako prywatne, to połączenie imienia, nazwiska, środkowego inicjału, numeru SSN, danych finansowych oraz danych medycznych lub medycznych.

(Witryna Ministerstwa Zdrowia i Opieki Społecznej w USA wyjaśnia bardziej rygorystyczne wymagania dotyczące zgłaszania naruszenia HIPAA dotyczące danych dotyczących zdrowia, w oczekiwaniu na ustawodawstwo federalne dotyczące powiadomienia o naruszeniu ochrony danych obejmuje Ustawę o zgłaszaniu naruszeń danych z 2011 r. Oraz Ustawę o ochronie danych osobowych i odpowiedzialności za naruszenie przepisów 2011.)

Lista może wkrótce zawierać niektóre lub wszystkie adresy e-mail, jak wyjaśnił Mark G. McCreary z Fox Rothschild LLP w Breach Notification: Time for a Wake-up Call. Ukierunkowane ataki e-mail - lub spear phishing - często są wysyłane z zaatakowanych kont, więc wydają się pochodzić z zaufanych źródeł. Naruszenie adresów e-mail może spowodować szkody finansowe dla ofiar.

Aktualne i proponowane przepisy wymagające powiadomienia o naruszeniu nie stanowią gwarancji, że użytkownik zostanie poinformowany, gdy dane prywatne zostaną ujawnione przez stronę trzecią. Administracja Social Security została ostro skrytykowana za to, że nie powiadomiła tysięcy osób, których imiona, daty urodzenia i numery SSN zostały przypadkowo podane do wiadomości w pliku Death Master File, który jest dostępny do sprzedaży na wielu różnych stronach internetowych, zgodnie z witryną Watching Consumer .

Najprostsze rozwiązanie: zaszyfruj wszystkie dane

W wielu przypadkach organizacja, która utraciła prywatne dane, mogła praktycznie wyeliminować ryzyko, szyfrując wrażliwe pliki. Niestety, tylko Nevada i Massachusetts obecnie wymagają organizacji do szyfrowania prywatnych danych, które przechowują, zgodnie z Keith Vance na stronie eSecurityPlanet.

National Institute of Standards i Federal Federal Processing Standards (FIPS) oraz 20 Critical Security Controls stanowią wytyczne dla dużych przedsiębiorstw wdrażających plany ochrony danych od zupy do orzechów. Brakuje wskazówek dla małych firm.

Biuro Better Business Bureau oferuje element zabezpieczający dane dla małych firm (pdf), który zawiera listy kontrolne spisu zapasów, wskazówki audytu bezpieczeństwa oraz wskazówki dotyczące wykrywania kradzieży tożsamości. (Zauważ, że raport był sponsorowany przez Visa i Symantec, więc weź jego rekomendacje produktów z przymrużeniem oka.)

Zapewnienie bezpiecznego usuwania wrażliwych danych

Trzy bolce planu bezpieczeństwa danych to kontrola dostępu, szyfrowanie przechowywanych danych i bezpieczne usuwanie danych osobowych. Rozdrabnianie jest preferowaną metodą dla plików papierowych i nośników optycznych. W poście z marca 2009 opisałem, jak zniszczyć stary dysk twardy. Jednym z narzędzi objętych tą historią jest Darik's Boot and Nuke (DBAN), darmowy program do czyszczenia danych.

Oczywiście, jeśli utylizowane dane są zaszyfrowane, szansa na odzyskanie danych jest zminimalizowana. Mimo to najbezpieczniej jest wytrzeć wszystkie nośniki pamięci przed ich odrzuceniem.

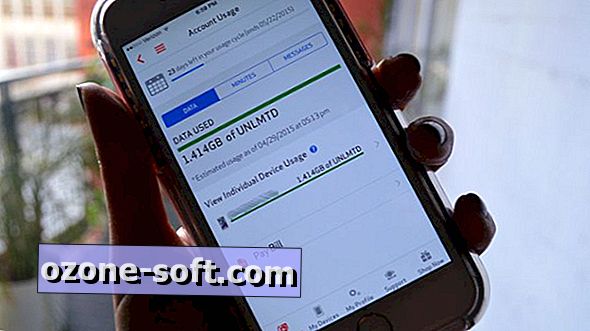

Nawet przy tych środkach ostrożności dane osobowe mogą wpaść w niepowołane ręce. Sprawdź nawyk sprawdzania miesięcznych wyciągów z karty kredytowej i wyciągów z konta bankowego, a także rozważ rejestrację usługi monitorowania kredytu, która powiadamia Cię pocztą lub inną metodą, gdy tylko otworzysz nowe konto na swoje nazwisko.

Strona The Fight Identity Theft sprawdza cztery najlepsze usługi raportowania kredytowego. Jednak nie każdy musi wydać nawet 15 USD miesięcznie na ochronę swojej tożsamości: Investopedia analizuje zalety i wady usług monitorowania kredytu.

Jeśli podejrzewasz, że jesteś ofiarą kradzieży tożsamości, strona Federalnej Komisji Handlu zajmująca się zwalczaniem kradzieży tożsamości dostarcza obszerne FAQ na ten temat i zawiera link do złożenia skargi do agencji.

Zostaw Swój Komentarz