Jest jedna rzecz, którą możesz zrobić, aby nie stać się ofiarą kradzieży tożsamości: postępuj zgodnie z 10-etapowym planem ochrony komputera.

Zaszyfruj połączenie sieciowe

Najpopularniejsze strony oferują połączenia HTTPS przynajmniej przez pewien czas. W Gmailu kliknij ikonę koła zębatego w prawym górnym rogu i wybierz "Zawsze używaj https" na karcie Ogólne.

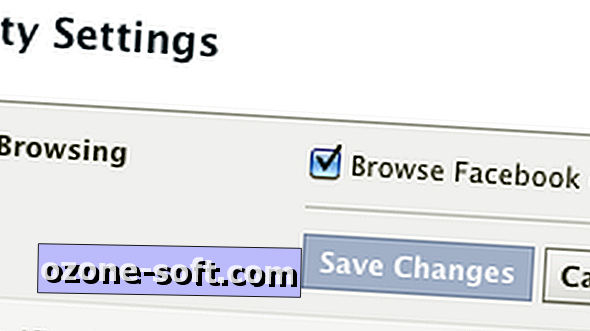

Aby wybrać ustawienie HTTPS Facebooka, kliknij strzałkę w dół w prawym górnym rogu i wybierz Ustawienia konta. Wybierz Zabezpieczenia w lewym okienku i Edytuj w sekcji Bezpieczne przeglądanie głównego okna. Zaznacz "Przeglądaj Facebook na bezpiecznym połączeniu (https), gdy to możliwe" i kliknij Zapisz zmiany, aby aktywować funkcję.

Rozszerzenie HTTPS Everywhere programu Electronic Frontier Foundation dla Firefoksa nie szyfruje każdej strony, którą przeglądasz, ale automatycznie żąda szyfrowanego połączenia dla tych witryn, które obsługują HTTPS i które zostały dodane do reguł programu.

Po zainstalowaniu HTTPS Everywhere ikona rozszerzenia pojawia się w prawym górnym rogu przeglądarki Firefox. Kliknij go, aby wyświetlić zaszyfrowaną i niezaszyfrowaną treść obsługiwaną przez bieżącą stronę.

Jak wskazuje Najczęściej Zadawane Pytania HTTPS Everywhere, HTTPS Everywhere nie działa z każdą witryną i może kolidować z niektórymi sieciami bezprzewodowymi, ale darmowy dodatek jest poręcznym narzędziem w arsenale bezpieczeństwa przeglądarki.

Szyfruj poufne pliki przechowywane lokalnie

Funkcje szyfrowania plików wbudowane w system Windows i Mac OS pozostawiają wiele do życzenia. Firma Microsoft wyjaśnia, jak korzystać z szyfrowania systemu Windows 7 w swojej witrynie pomocy i porad.

Witryna pomocy technicznej firmy Apple opisuje funkcję szyfrowania FileVault w systemie Mac OS X 10.6, a program Roman Loyola firmy Macworld zapewnia elementarz w systemie plików Mac OS Lion FileVault 2.

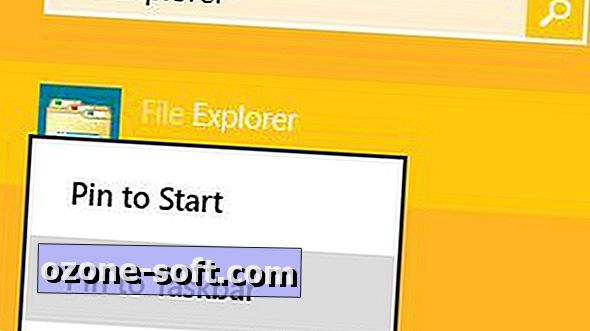

Te są dalekie od twoich jedynych opcji szyfrowania. W przeszłości polecałem darmowe narzędzie TrueCrypt, ale program może być trudny w użyciu. Witryna Tech Support Alert zawiera listę najlepszych darmowych programów szyfrujących dla systemu Windows, z których wiele integruje się z Eksploratorem Windows.

Zaszyfruj prywatne informacje przechowywane w chmurze

Czy dane przechowywane w chmurze są bezpieczne? Jeśli zapytasz dostawców pamięci masowej w chmurze, tak właśnie jest. Ale na początku tego roku The Economist krytycznie spojrzał na bezpieczeństwo popularnej usługi przechowywania online Dropbox. W artykule stwierdza się, że chociaż usługa mogła zawyżać swoje zasady bezpieczeństwa, jest wystarczająco bezpieczna dla "przypadkowych" użytkowników.

W czerwcu 2009 r. Przejrzałem trzy darmowe zaszyfrowane usługi przechowywania online, aw kwietniu porównałem Amazon Drive Cloud i Box.net.

Skorzystaj z bezpłatnej usługi VPN, aby chronić publiczne połączenia Wi-Fi

Nawet jeśli od czasu do czasu logujesz się tylko na konta internetowe za pośrednictwem publicznego łącza Wi-Fi, możesz zapobiegać ukrytym szpiegom za pomocą bezpłatnej usługi VPN, aby zabezpieczyć połączenie. W poście z zeszłego lutego napisałem o usłudze SecurityKISS VPN, która jest łatwa w użyciu i nie wymaga rejestracji. Osoby komentujące ten post polecały kilka innych darmowych rozwiązań VPN.

Zapobiegaj rejestratorom klawiszy, innym szpiegom danych

Przestępcy komputerowi szukają drogi najmniejszego oporu, więc atakują najbardziej wrażliwe systemy. Aby uniknąć bycia jedną z ofiar, upewnij się, że działa zapora sieciowa i oprogramowanie antywirusowe działające w czasie rzeczywistym, i aktualizuj swoje oprogramowanie.

Aby zabezpieczyć mechanizmy obronne komputera z systemem Windows 7, należy skorzystać z listy kontrolnej zabezpieczeń w witrynie Microsoft Help and How-to. Darmowy program Security Essentials firmy zapewnia w czasie rzeczywistym ochronę przed złośliwym oprogramowaniem, której wymaga Twój system.

W maju opisałem trzy bezpłatne usługi, które automatycznie skanują twój system w poszukiwaniu nieaktualnych programów. Moim wyborem jest Personal Inspector firmy Secunia, który zapewnia ogólny wynik systemu i ocenę zagrożenia dla każdego niezałatanego programu na komputerze.

Wykonaj ręczne skanowanie antywirusowe za pomocą bezpłatnego Malwarebytes Anti-Malware

Nawet przy automatycznych aktualizacjach oprogramowania i regularnie planowanych skanach szkodliwego oprogramowania wirusy mogą przekradać się przez zabezpieczenia. Dlatego warto używać darmowego programu Malwarebytes do ochrony przed złośliwym oprogramowaniem, aby skanować system ręcznie. Narzędzie to było jednym z narzędzi bezpieczeństwa, które omówiłem we wrześniu ubiegłego roku pod tytułem "Jak zapobiegać kradzieży tożsamości".

Wyłącz obrazy w wiadomościach e-mail

Osoby, które wyślą Ci e-mail, mogą wiedzieć, kiedy otworzysz wiadomości i klikną zawarte w nich linki. Programy takie jak Zendio, które sprawdziłem w zeszłym miesiącu, stanowią poważne zagrożenie bezpieczeństwa, szczególnie biorąc pod uwagę, że program również ujawnia ogólną lokalizację (za pośrednictwem adresu IP), gdy wiadomość jest otwierana.

Aby uniemożliwić szpiegowanie wiadomości e-mail, wyłącz obrazy w odebranych wiadomościach. Zapobiega to aktywacji sygnałów nawigacyjnych HTML używanych przez szpiegów.

W październiku 2008 r. Opisałem, jak "wyświetlać pocztę HTML od zaufanych nadawców, zwykły tekst od innych". Miesiąc później wyjaśniłem, jak wysyłać i odbierać zwykłą pocztę tekstową w Outlooku - jedna z porad w "Czterech niezbędnych usprawnieniach sprawiają, że Outlook jest bezpieczny i prosty".

W Gmailu kliknij ikonę ustawień w prawym górnym rogu, wybierz Ustawienia poczty i wybierz "Pytaj przed wyświetlaniem treści zewnętrznych".

Uważaj na załączniki do wiadomości e-mail

Niedawny wzrost liczby ataków typu spear phishing utrudnił zaufanie, że wiadomość e-mail została wysłana przez osobę, której nazwisko pojawia się w polu Od :. W kwietniu w poście zatytułowanym "Bezpieczeństwo poczty e-mail: Powrót na przednim palniku" opisano bezpieczny sposób otwierania załączników wiadomości e-mail: kliknij pobrany plik prawym przyciskiem myszy i wybierz opcję ręcznego skanowania pliku przy użyciu dowolnego używanego programu zabezpieczającego.

Użyj standardowego konta (innego niż administrator) w systemie Windows

Dziewięć razy na dziesięć używasz komputera z systemem Windows bez instalowania nowego programu, zmieniania ustawień ani wykonywania innych czynności wymagających konta administratora. Jednak niewiele osób korzysta ze standardowego konta systemu Windows, które jest jednym z najlepszych sposobów ochrony przed złośliwym oprogramowaniem.

Aby utworzyć standardowe konto w systemie Windows 7, naciśnij klawisz Windows, wpisz konta użytkowników, naciśnij Enter, kliknij "Zarządzaj innym kontem" i wybierz "Utwórz nowe konto". Nadaj kontu nazwę, wybierz opcję "Standardowy użytkownik" i kliknij Utwórz konto. Konto pojawi się na ekranie powitalnym przy następnym uruchomieniu systemu Windows.

Witryna Microsoft Help and How-to zawiera więcej informacji na temat korzyści wynikających z używania standardowego konta użytkownika (w systemie Vista i Windows 7).

Zniszcz stare dane

Podczas ostatniej darowizny starego komputera lub recyklingu urządzenia pamięci masowej prawdopodobnie nie martwiłeś się, że ktoś ukradnie twoją tożsamość, usuwając poufne dane z urządzenia. To może nie zdarzać się często, ale zdarza się.

W poście z marca 2009 opisałem "Właściwy sposób na zniszczenie starego dysku twardego". Jak zauważył jeden z komentujących ten artykuł, większość ludzi nie musi uciekać się do wiertarek, młotów ani papieru ściernego na talerzu napędowym.

Prostszym i bezpieczniejszym rozwiązaniem, które jest równie skuteczne, jest uruchomienie bezpłatnego narzędzia bezpiecznego wymazywania. Witryna Tech Support Alert opisuje kilka takich produktów, w tym program, o którym wspomniałem w artykule z 2009 r., Darik's Boot and Nuke (DBAN), który pochodzi z dyskietki i dysków flash USB, a drugi z płyty CD lub DVD.

Zostaw Swój Komentarz