Wcześniej w Internecie zaczęły krążyć plotki o tym, że hasła konta LinkedIn wyciekły z sieci. Kilka godzin później LinkedIn potwierdził, że plotki były prawdziwe; miliony haseł do kont zostały naruszone i opublikowane online.

Prawie tak szybko, jak historia zaczęła się rozpowszechniać, link do LeakedIn.org był przekazywany jako sposób na sprawdzenie, czy twoje hasło zostało ujawnione podczas naruszenia bezpieczeństwa. Aby dowiedzieć się, czy jesteś dotknięty, LeakedIn wymaga podania hasła do konta. Twoje hasło jest następnie konwertowane na jego odpowiednik SHA-1, a następnie jest porównywane z listą wyciekanych haseł.

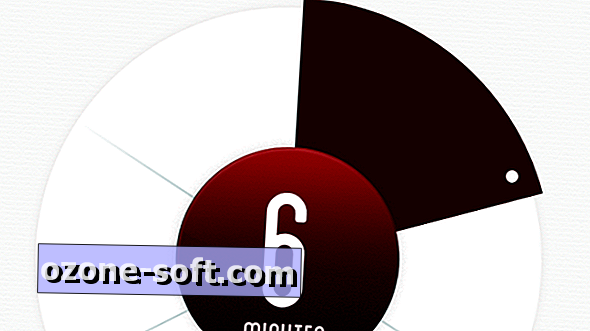

Czerwone światło oznacza, że twoje hasło pojawia się na liście, zielone światło oznacza, że jesteś czysty. Przynajmniej w teorii.

Zanim skorzystasz z szansy sprawdzenia hasła, zadaj sobie pytanie, czy to naprawdę dobry pomysł, aby wprowadzić hasło na jakiejś przypadkowej stronie internetowej. Odpowiedź powinna być jednoznaczna. Nie masz pojęcia, co tak naprawdę robi się z wprowadzonymi informacjami.

W przypadku programu LeakedIn, po wpisaniu hasła w witrynie, JavaScript jest używany do konwersji hasła na SHA-1, wszystko odbywa się lokalnie, przed porównaniem hasła. Ten wpis na ZDNet szczegółowo opisuje proces i może pomóc uspokoić umysł, jeśli zdecydujesz się wpisać swoje hasło.

Zamiast tego zrób sobie przysługę, nie sprawdzaj, czy Twoje hasło nie zostało ujawnione. Nie przepuszczaj. Nie zbieraj 200 $. Przejdź bezpośrednio do ustawień konta i zmień hasło, aby być bezpiecznym. Jeśli używasz tego samego hasła na więcej niż tylko na koncie LinkedIn, przejdź również i zmień hasła do konta.

LinkedIn stwierdził, że hasła do kont związanych z wyciekiem zostały unieważnione. Seria e-maili zostanie wysłana do członków, których dotyczy problem, z dalszymi wyjaśnieniami, jakie kroki należy podjąć.

Jestem pewien, że LeakedIn został zbudowany z każdym uczciwym zamiarem pomagania innym użytkownikom LinkedIn. Jednak jego podstawą może być dobra wola, pozostać jasna. To dobra praktyka i dobra zdrowa technologia.

Zaktualizowano 6 czerwca 2012 r., Aby zawrzeć informacje o tym, w jaki sposób LeakedIn obsługuje twoje hasło.

Zostaw Swój Komentarz