Ryzyko związane z telefonami i tabletami z Androidem przed złośliwym oprogramowaniem - lub oprogramowanie napisane z "złośliwym zamiarem" - szybko rośnie. Zagrożenia te mnożą się szybciej niż gremliny w basenie, więc w jaki sposób chronisz swoje urządzenie przed brudnymi czynami?

Podobnie jak w przypadku komputerów z systemem Windows, złośliwe oprogramowanie może wykraść informacje o kartach kredytowych i listach kontaktów. Jednak ostatnie raporty mówią, że najbardziej popularne "ładunki" szkodliwego oprogramowania są obecnie aplikacjami premium SMS, które kradną twoje pieniądze. Innym sposobem, w jaki szkodliwe oprogramowanie może cię narazić, jest nagrywanie rozmów telefonicznych i wysyłanie ich do jakiegoś pozbawionego skrupułów hakera.

Przestraszony? Nie martw się, ponieważ istnieją sposoby na zminimalizowanie ryzyka związanego ze złośliwym oprogramowaniem i innymi zagrożeniami bezpieczeństwa. Czytaj dalej, aby dowiedzieć się, jak.

W jaki sposób złośliwe oprogramowanie dostaje się na Twoje urządzenie z Androidem

Sposoby, w jakie złośliwe oprogramowanie dostaje się na twoje urządzenie, są nazywane wektorami ataku. Obejmują one od niezaufanych aplikacji pobranych ze sklepu Google Play na telefon komórkowy, po kogoś, kto po prostu kradnie telefon. Ale najbardziej prawdopodobnym sposobem użycia złośliwego kodu na twoim urządzeniu jest "inżynieria społeczna". Innymi słowy, oszukując ciebie.

Dla każdej popularnej popularnej aplikacji, na przykład, pojawi się inna aplikacja o nieco innej nazwie, stworzona w nadziei zwiedzenia użytkowników, którzy nie są wystarczająco rozeznani w swoich wyszukiwaniach Sklepu Play. Nie wszystkie z nich są złośliwe, ale mimo to należy ich unikać. (Główną zaletą zasad firmy Apple dotyczących zamkniętych drzwi jest to, że sklep z iOS App Store jest w dużej mierze wolny od tych duplikatów.)

Mimo że aplikacje na Androida proszą o pewne uprawnienia od użytkownika podczas instalacji, ten poziom bezpieczeństwa jest w dużej mierze zbędny, ponieważ większość aplikacji wymaga wielu uprawnień - nawet tych dobrych - i ma czas na oszacowanie potencjalnych zagrożeń przy każdym z nich. pojedyncza aplikacja? Tym bardziej, że produkty, które otrzymujesz, są oryginalne, a nie podejrzane imitacje.

Musisz również pamiętać, że jeśli masz zainstalowaną niestandardową ROM, twoje urządzenie musi być zrootowane. Oznacza to, że złośliwe oprogramowanie może wykorzystać system operacyjny, aby przyznać sobie uprawnienia root'a i zainstalować dodatkowe oprogramowanie bez jakiejkolwiek interakcji ze strony użytkownika.

Podstawowe wskazówki i zachowania w celu ochrony telefonu

Pierwszą linią obrony w jakiejkolwiek formie cyberbezpieczeństwa jest modyfikowanie twojego zachowania. Na przykład zachowaj jak najmniej osobistych informacji na telefonie. Nie przechowuj haseł i danych karty kredytowej w nieszyfrowanych plikach.

Podobnie, gdy Twoja przeglądarka mobilna prosi o zapamiętanie twoich haseł, po prostu powiedz "nie"! Zamiast tego użyj bezpiecznego rozwiązania, takiego jak LastPass. Zobacz nasz poradnik jak skonfigurować LastPass tutaj.

Android ma wiele sposobów fizycznego ograniczenia dostępu. Przejrzyj opcje w sekcji Blokada ekranu w sekcji Zabezpieczenia w Ustawieniach. Tam możesz ustawić kod PIN, hasło lub wzór, aby przesunąć palcem po ekranie. Więcej przykładów można znaleźć w naszym przewodniku, w jaki sposób zwiększyć bezpieczeństwo swojego telefonu Samsung Galaxy S3.

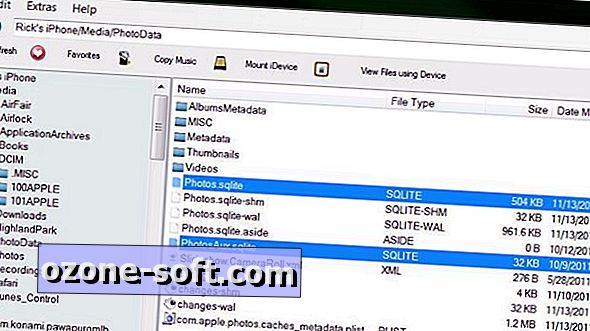

Nawet jeśli ktoś nie może uzyskać fizycznego dostępu do interfejsu użytkownika urządzenia z systemem Android, zawsze może próbować uzyskać dostęp do danych za pośrednictwem portu USB. Aby się przed tym obronić, użyj wbudowanej opcji szyfrowania, aby zakodować wszystkie twoje dane i ustawienia. Zaszyfrowanie wszystkiego zajmuje godzinę, więc będziesz potrzebował w pełni naładowanej baterii lub pobiegnie z sieci.

Powinieneś też uważać na to, co instalujesz na swoim urządzeniu ze sklepu Play - jak mówi stare przysłowie, strzeż się tanich imitacji. Aby utrzymać to zagrożenie w kontekście, firma Symantec prowadzi jednak kontrolę liczby aplikacji zainfekowanych złośliwym oprogramowaniem w sklepie Play. Spośród 120 472 aplikacji rozrywkowych tylko dwie zostały zainfekowane złośliwym oprogramowaniem. Jednak powinieneś dwa razy pomyśleć o włączeniu opcji "Nieznane źródła" w ustawieniach zabezpieczeń, która pozwala zainstalować stary plik .APK.

Zawsze należy aktualizować urządzenie za pomocą najnowszych aktualizacji oprogramowania układowego - chociaż urządzenia zablokowane w sieci zazwyczaj wolniej je otrzymują.

Unikaj także rozwiązań bezprzewodowych - nie włączaj technologii Bluetooth, jeśli jej nie potrzebujesz, i unikaj używania niezaszyfrowanych hotspotów Wi-Fi, ponieważ w końcu będziesz transmitować dane swojego konta Google do każdego, kto ma oprogramowanie podsłuchujące pakiety.

Zalecenia dotyczące szkodliwego oprogramowania

W większości przypadków powyższe zabezpieczenia behawioralne są wystarczające, aby zapewnić ochronę przed statystycznie niską szansą na zainfekowanie złośliwym oprogramowaniem. Ale jeśli uważasz, że jesteś szczególnie ryzykowny, warto zainstalować aplikację anty-malware, aby upewnić się, że twoje urządzenie nie zostanie zainfekowane.

Niedawna ankieta przeprowadzona przez antywirusową stronę testową av-test.org wykazała, że następujące pakiety antywirusowe i anty-malware miały 90-procentowy lub wyższy wskaźnik skuteczności w wykrywaniu znanych zagrożeń.

- avast! Mobile Security (posiada również firewall dla zrootowanych użytkowników)

- Lookout Security i antywirus

- Dr Web Anti-virus

- F-Secure Mobile Security

- IKARUS mobile.security

- Kaspersky Mobile Security

- Zoner AntiVirus

- McAfee Antivirus & Security

- MYAndroid Protection Antivirus

- NQ Mobile Security & Antivirus

Zarządzanie utraconym urządzeniem

Jeśli zdarzy ci się zgubić swoje urządzenie, istnieją usługi, które go śledzą, abyś mógł sprawdzić jego lokalizację. Dzięki tym usługom można zdalnie zablokować telefon lub nawet usunąć wszystkie dane w niefortunnym przypadku, gdy nie można odzyskać urządzenia.

Napisaliśmy już przewodnik dotyczący korzystania z Lookout na twoim urządzeniu z Androidem, ale istnieją alternatywy, takie jak Klomptek's Track & Protect. Lookout tworzy również Plan B, który ma być retroaktywnym rozwiązaniem do śledzenia zgubionego telefonu - jednak w moich testach nie działał on automatycznie tak, jak powinien.

Usługi wymienione powyżej zwykle kosztują pieniądze, ale jeśli chcesz tylko śledzić swoje urządzenie bezpłatnie, sprawdź Gdzie jest mój Droid.

Zabezpiecz swoją sieć

Aby zachować bezpieczeństwo, musisz także pomyśleć o swoim połączeniu sieciowym. Jeśli potrzebujesz firewalla, DroidWall jest popularnym wyborem. Zapory są prawdopodobnie przesadą, ponieważ domowy router Wi-Fi i sieć komórkowa będą oferować ochronę w rodzaju zapory ogniowej.

Wirtualne sieci prywatne (VPN) umożliwiają szyfrowanie całej komunikacji, co jest nieocenione w przypadku korzystania z nieznanych sieci Wi-Fi lub gorszych, nieszyfrowanych punktów dostępu. Niektóre do wyewidencjonowania to WiTopia, Relakks i IPredator.

Zdjęcie : Laihiu, Greyweed, RiRi Trautmann.

Zostaw Swój Komentarz